Niebezpieczeństwa związane z atakiem USB Drop – jak się chronić?

Niebezpieczenstwa Zwiazane Z Atakiem Usb Drop Jak Sie Chronic

Co to jest atak typu drop USB? Istnieje wiele potencjalnych ataków wektorowych, które przenikają do twojego systemu różnymi możliwymi kanałami. Musisz znaleźć właściwy sposób radzenia sobie z sytuacją. Atak USB Drop jest jednym z typowych zagrożeń i możesz się go nauczyć z tego posta Witryna MiniTool .

Co to jest atak zrzutu USB?

Dysk z uniwersalną magistralą szeregową (USB) jest często używany do przechowywania ważnych danych ułatwiających komunikację między urządzeniami, podczas gdy osoby atakujące mogą wykorzystać szanse na zainstalowanie złośliwego oprogramowania lub kodu na dysku USB. To właśnie nazwaliśmy atakiem typu drop USB.

Ludzie nie mogą stwierdzić, czy ich dyski USB zostały zainfekowane, dopóki nie podłączą urządzenia do swoich komputerów lub laptopów. Jednak po pomyślnym nawiązaniu połączenia rozpoczyna się katastrofa. Wirus lub złośliwe oprogramowanie może przeniknąć do twojego systemu za pośrednictwem połączenia.

Jakie więc skutki możesz ponieść z powodu tego ataku?

- Twoje dane mogą zostać zaszyfrowane i skradzione przez atakujących.

- Oprogramowanie wymuszające okup zostanie zainstalowany w twoim systemie.

- Atakujący mogą zdalnie przejąć kontrolę nad komputerem i szpiegować go.

- Twój system będzie narażony na awarie i zniszczenie.

Jakie są rodzaje ataków USB Drop?

Istnieją cztery rodzaje ataków USB – inżynieria społeczna, złośliwy kod, fałszowanie urządzeń interfejsu ludzkiego i USBKill. Przedstawimy je jeden po drugim.

Inżynieria społeczna

Urządzenie USB zawiera pliki o intrygujących nazwach lub łączach, które pobudzają Twoją ciekawość do kliknięcia. To nakłania Cię do udostępniania poufnych informacji, dawania pieniędzy lub znajdowania sposobu na zainstalowanie złośliwego oprogramowania.

Złośliwy kod

Urządzenie USB, którego dotyczy problem, zawiera pliki, które mogą uwalniać złośliwy kod, dzięki czemu złośliwe oprogramowanie może zostać nieświadomie zainstalowane w systemie ofiary, wykonując szereg złośliwych działań.

Fałszowanie urządzenia interfejsu ludzkiego

W Urządzenie interfejsu ludzkiego (HID) atak polegający na fałszowaniu, dysk USB, którego dotyczy problem, może zamaskować się jako klawiatura podłączona do komputera, a następnie komputer zostanie wprowadzony w błąd i umożliwi hakerowi zdalny dostęp.

USBKill

Ten rodzaj ataku z upuszczeniem USB ma często na celu uzyskanie dostępu i zniszczenie podłączonego urządzenia. Po podłączeniu go do portu USB szybko zniszczy komputer. Więc lepiej nigdy nie używaj nieznanych dysków USB na komputerach.

Jak chronić się przed atakiem USB Drop?

Te cztery rodzaje ataków z upuszczeniem USB w systemie Windows 10 mogą spowodować nieodwracalne skutki, dlatego musimy coś zrobić, aby się chronić. Oto wskazówki.

- Używaj tylko zaufanych dysków USB; nie podłączaj od niechcenia obcego urządzenia USB do swojego urządzenia.

- Użyj niezawodnego i wydajnego antywirus programy i zapory ogniowe .

- Upewnij się, że Twoje dane przechowywane na dysku USB są chronione za pomocą szyfrowania lub innej funkcji bezpieczeństwa.

- Wyłącz autoodtwarzanie . Ta funkcja umożliwia systemowi Windows automatyczne wykonywanie różnych działań w zależności od nośnika, dzięki czemu można ją wyłączyć, aby uniknąć ataków USB.

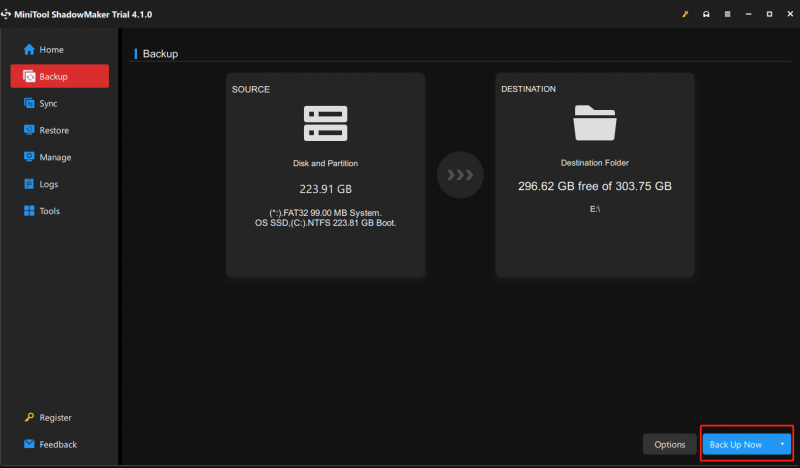

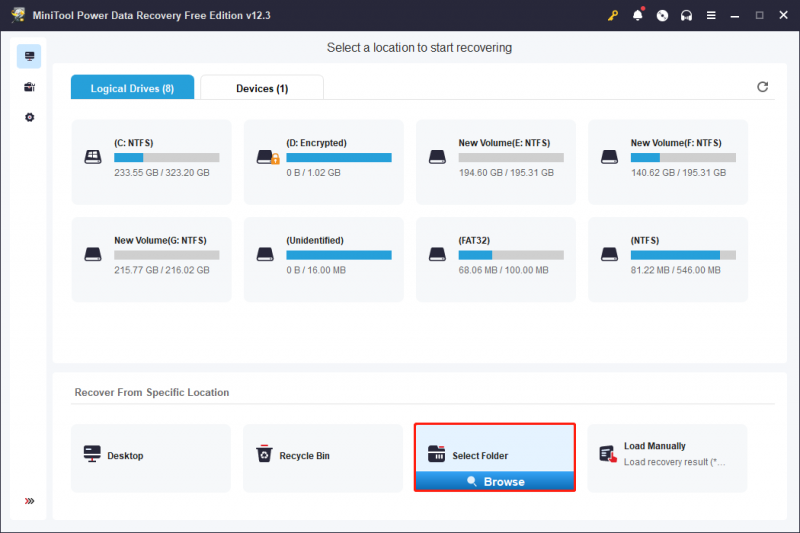

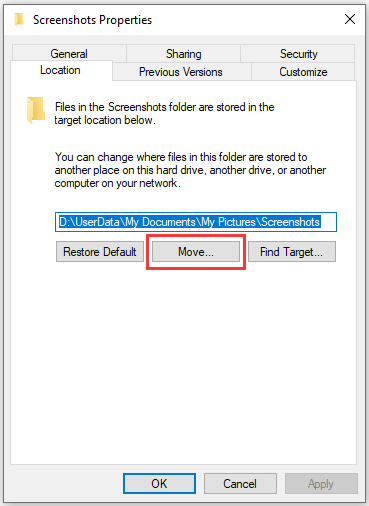

- Przygotuj dysk USB przeznaczony do przechowywania danych lub kopii zapasowej systemu. Jeśli niestety zostaniesz zaatakowany przez atak USB drop, ta kopia zapasowa może pomóc Ci je odzyskać.

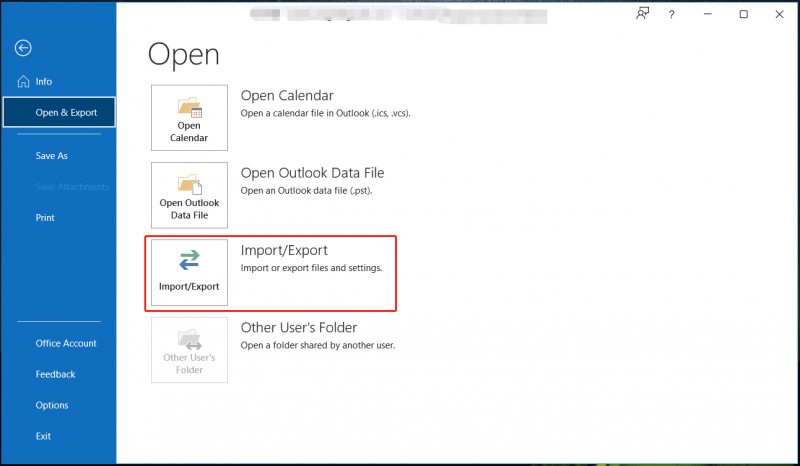

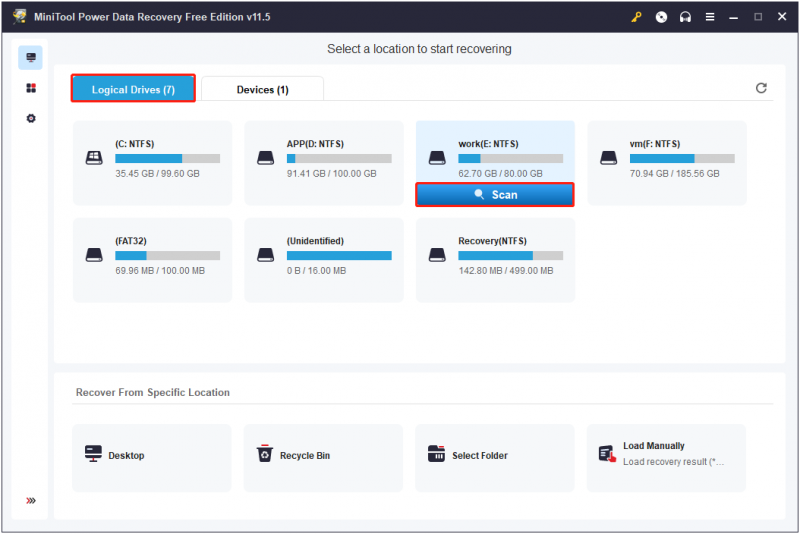

Aby to zrobić, MiniTool ShadowMaker, darmowe oprogramowanie do tworzenia kopii zapasowych , może pomóc w tworzeniu kopii zapasowych systemów, plików i folderów oraz partycji i dysków. Dostępne są również kopie zapasowe NAS i zdalne kopie zapasowe; niektóre inne powiązane usługi są lepiej rozwinięte.

Pobierz i zainstaluj program, aby chronić swój system.

Konkluzja:

Co to jest atak typu drop USB? Po przeczytaniu tego artykułu możesz zrozumieć, na czym polega atak typu drop USB. Jeśli masz inne pytania, zapraszamy do pozostawienia wiadomości.

![Zbyt długa ścieżka docelowa w systemie Windows - skutecznie rozwiązana! [Wiadomości MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/12/destination-path-too-long-windows-effectively-solved.png)

![Różne typy dysków twardych: który z nich należy wybrać [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/42/different-types-hard-drives.jpg)

![[Definicja] Czym jest Cscript.exe i Cscript vs Wscript?](https://gov-civil-setubal.pt/img/knowledge-base/87/what-is-cscript.png)

![Jak uruchomić program z CMD (wiersz polecenia) Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/20/how-run-program-from-cmd-windows-10.png)