[Wiki] Przegląd programu Microsoft System Center Endpoint Protection [Wiadomości MiniTool]

Microsoft System Center Endpoint Protection Review

Streszczenie :

Ten artykuł opublikowany przez minitool.com omawia definicję, funkcje, zastosowania i przepływ pracy programu MS System Center Endpoint Protection. Porównuje także Endpoint Protection z innymi narzędziami bezpieczeństwa Windows, w tym Defender Firewall i Security Essentials.

Co to jest ochrona punktów końcowych w programie System Center?

MS System Center Endpoint Protection (SCEP) to biznesowe oprogramowanie antywirusowe, które można kontrolować za pośrednictwem sieci. Wcześniej nazywano ją MS Forefront Client Security, MS Forefront Endpoint Protection i Client Protection.

Endpoint Protection zarządza zasadami ochrony przed złośliwym oprogramowaniem i zabezpieczeniami zapory Windows Defender dla komputerów klienckich w in Manager konfiguracji hierarchia. Jednak musisz być upoważniony do korzystania z Endpoint Protection.

Od komputerów z systemem Windows 8.1 i starszych klient Endpoint Protection jest instalowany z programem Configuration Manager. Począwszy od systemu Windows 10 i Windows Server 2016, zainstalowany jest program Microsoft Defender. W przypadku tych systemów operacyjnych (OS) klient zarządzania dla programu Windows Defender jest instalowany wraz z Configuration Manager.

Program System Center Endpoint Protection Antivirus można zainstalować na serwerze z uruchomioną funkcją Hyper-V lub na gościu wirtualne maszyny z obsługiwanymi systemami operacyjnymi. Aby uniknąć nadmiernego wykorzystania procesora, akcje SCEP mają wbudowane losowe opóźnienie, dzięki czemu usługi ochrony nie działają jednocześnie.

Funkcje Microsoft System Center Endpoint Protection

Współpracując z programem Microsoft Windows Defender Antivirus, Endpoint Protection ma następujące funkcje.

- Wykonuj zaplanowane skanowania w poszukiwaniu złośliwego oprogramowania (szybkie skanowanie lub pełne skanowanie).

- Wykrywaj i eliminuj złośliwe oprogramowanie, oprogramowanie szpiegujące i rootkity .

- Wykryj podatność sieci za pomocą systemu inspekcji sieci.

- Oceń krytyczne podatności, zdefiniuj automatycznie i zaktualizuj silnik.

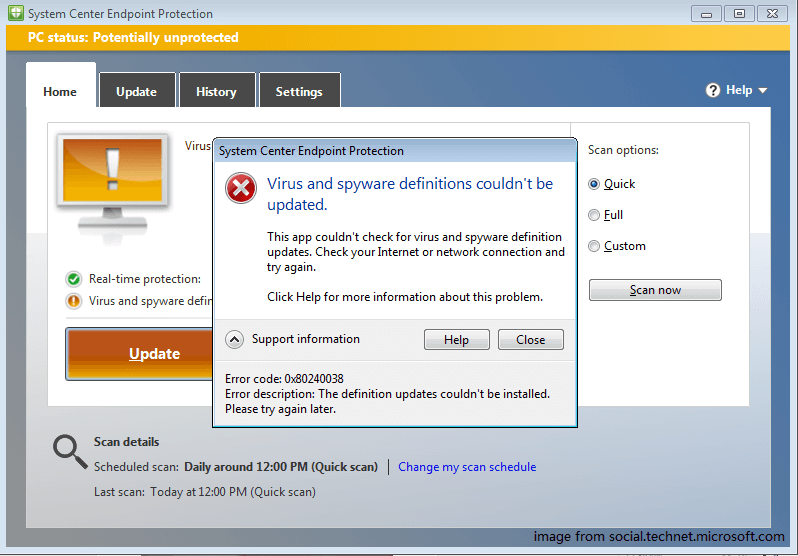

- Zintegruj usługę Cloud Protection, aby zgłaszać złośliwe oprogramowanie firmie Microsoft. Podczas dołączania do tej usługi klient Endpoint Protection lub Defender Antivirus pobiera najnowszą definicję z Centrum ochrony przed złośliwym oprogramowaniem po wykryciu niezidentyfikowanego złośliwego oprogramowania.

- Konfiguruj polityki ochrony przed złośliwym oprogramowaniem, ustawienia Zapory systemu Windows, a także zarządzaj programem Windows Defender for Endpoint do wybranych grup komputerów.

- Korzystaj z monitorowania w konsoli, przeglądaj raporty i wysyłaj powiadomienia e-mail, aby informować administratorów o wykryciu wirusa.

- Polegaj na oprogramowaniu Configuration Manager, aby pobierać najnowsze pliki definicji oprogramowania chroniącego przed złośliwym oprogramowaniem, aby zapewnić aktualność klientów.

Jak korzystać z ochrony punktów końcowych MS System Center?

Generalnie istnieją dwa sposoby korzystania z Endpoint Protection.

Sposób 1. Zarządzaj zaporą Windows Defender

Endpoint Protection oferuje podstawowe zarządzanie usługą Defender na klientach. Dla każdego profilu sieciowego możesz skonfigurować poniższe ustawienia.

- Włącz lub wyłącz usługę Windows Defender .

- Blokuj przychodzące połączenia sieciowe, nawet jeśli znajdują się na białej liście.

- Powiadom użytkownika, jeśli Defender zablokuje nowy program.

Endpoint Protection obsługuje tylko zarządzanie zaporą Microsoft Defender. Dowiedz się, jak tworzyć i wdrażać zasady Windows Defender dla Endpoint Protection >>

Sposób 2. Zarządzaj złośliwym oprogramowaniem

Endpoint Protection umożliwia tworzenie zasad ochrony przed złośliwym oprogramowaniem, które zawierają ustawienia konfiguracji klienta, wdrażanie tych zasad na klientach i monitorowanie zgodności w węźle Stan ochrony punktu końcowego w obszarze Zabezpieczenia w części Monitorowanie. Możesz również użyć raportów Endpoint Protection w węźle Raportowanie.

- Twórz, wdrażaj i monitoruj zasady ochrony przed złośliwym oprogramowaniem za pomocą listy dostosowywanych ustawień >>

- Zarządzaj zasadami ochrony przed złośliwym oprogramowaniem, zarządzaj ustawieniami zapory i naprawiaj złośliwe oprogramowanie >>

- Monitoruj raporty aktywności, zainfekowanych klientów itd. >>

Przepływ pracy System Center Endpoint Protection?

Poniżej krok po kroku dowiesz się, jak działa Endpoint Protection.

Krok 1. W centralnej lokacji administracyjnej lub autonomicznej lokacji głównej zainstaluj rolę systemu lokacji punktu programu Endpoint Protection.

Krok 2. Skonfiguruj ostrzeżenia i subskrybuj alerty.

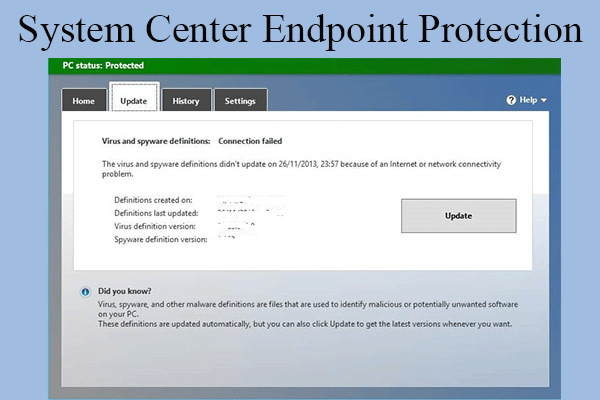

Krok 3. Zarządzaj aktualizacjami Configuration Manager, jeśli chcesz go używać jako domyślnej metody aktualizowania definicji na komputerach. Inne opcjonalne źródła aktualizacji można skonfigurować podczas tworzenia zasad ochrony przed złośliwym oprogramowaniem.

Krok 4. Skonfiguruj domyślną zasadę ochrony przed złośliwym oprogramowaniem, która zostanie zastosowana do wszystkich komputerów, chyba że wdrożysz niestandardową zasadę ochrony przed złośliwym oprogramowaniem.

Krok 5. Skonfiguruj niestandardowe zasady ochrony przed złośliwym oprogramowaniem zgodnie z wymaganiami i wdrażaj je w kolekcjach.

Krok 6. Skonfiguruj i wdróż niestandardowe ustawienia klienta dla Endpoint Protection. NIE konfiguruj domyślnych ustawień klienta dla programu Endpoint Protection, chyba że chcesz, aby zostały zastosowane do wszystkich komputerów w hierarchii.

Krok 7. Następnie komputery docelowe otrzymają ustawienia klienta i automatycznie zainstalują Endpoint Protection. Jeśli jest obsługiwane, obecne programy antywirusowe zostaną usunięte przed rozpoczęciem instalacji programu Endpoint Protection.

Wskazówka: Narzędzie Endpoint Protection jest zawsze instalowane przez Configuration Manager i nie ma potrzeby instalowania go osobno.Krok 8. Określ i wdróż ustawienia Zapory systemu Windows. (opcjonalny)

Krok 9. Na koniec można monitorować Endpoint Protection i zarządzać nią przy użyciu węzła System Center 2012 Endpoint Protection Status w konsoli Configuration Manager.

Wskazówka:- System Center 2012 Endpoint Protection Status to tylko przykład. Wersja oprogramowania ulega zmianie i możesz korzystać z innych jego wersji, takich jak 2012 R2 lub 2014.

- Przed zainstalowaniem Endpoint Protection, komputery są chronione przez istniejące rozwiązanie antymalware. Po instalacji komputery są strzeżone przez Endpoint Protection.

Endpoint Protection vs Windows Defender vs Security Essentials

Teraz porównajmy dwa podobne narzędzia bezpieczeństwa Microsoft Windows z Endpoint Protection.

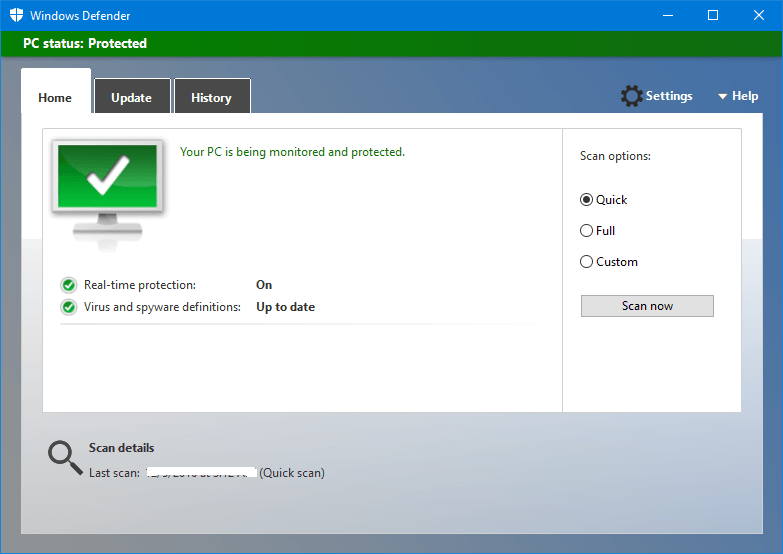

Ochrona punktów końcowych a Windows Defender

Microsoft System Center Endpoint Protection i Defender to zasadniczo te same aplikacje, a obie są przeznaczone do wykrywania zagrożeń. Różnica polega na tym, że możesz zarządzać usługą Microsoft Defender za pomocą programu System Center Configuration Manager lub Microsoft Intune.

Wskazówka: Windows Defender chroni tylko użytkowników przed programami szpiegującymi do systemu Windows 8.System Center Endpoint Protection a Microsoft Security Essentials

Microsoft Security Essentials (MSE) to program antywirusowy (AV), który chroni przed różnymi typami złośliwego oprogramowania, takimi jak wirusy, oprogramowanie szpiegujące, rootkity i trojany . Zastępuje Windows Live OneCare i Windows Defender.

Zaprojektowany w oparciu o ten sam silnik skanowania i definicje wirusów, co inne produkty antywirusowe firmy Microsoft, Security Essentials zapewnia ochronę w czasie rzeczywistym, stałe monitorowanie aktywności komputera, skanowanie nowych plików podczas ich tworzenia lub pobierania, a także wyłączanie wykrytych zagrożeń. Brakuje mu jednak narzędzi do scentralizowanego zarządzania w postaci zapory osobistej Microsoft Forefront Endpoint Protection i zapory osobistej OneCare. .

Chroń swoje dane za pomocą kopii zapasowych

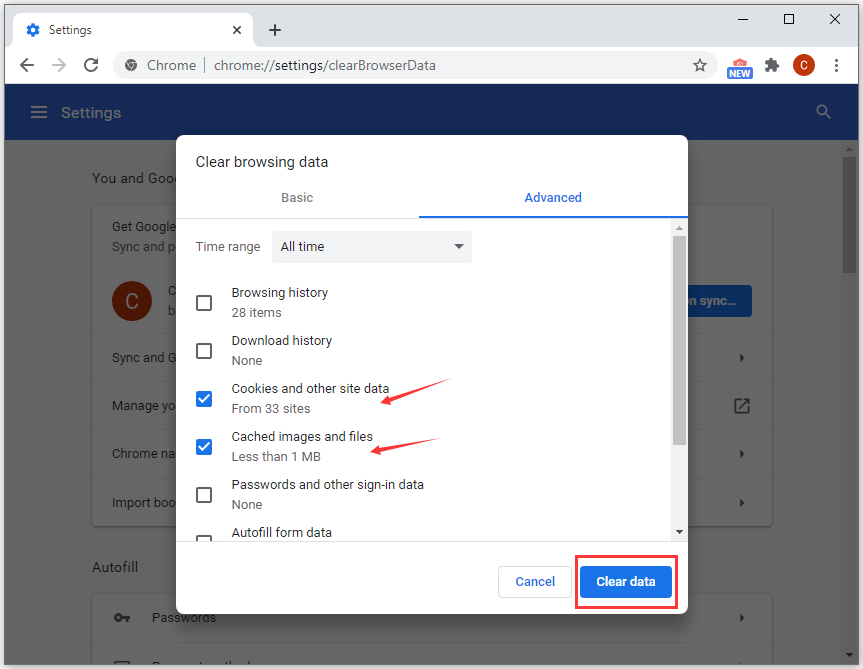

Ogólnie rzecz biorąc, wyżej wymienione aplikacje zabezpieczające są potężne i mogą chronić Twój komputer przed cyberatakami online. Jednak niektóre sprytne wirusy nadal mogą przejść przez bramę bezpieczeństwa i dostać się do komputera. Niektóre z nich mogą nawet udawać, że są częścią plików programów zabezpieczających.

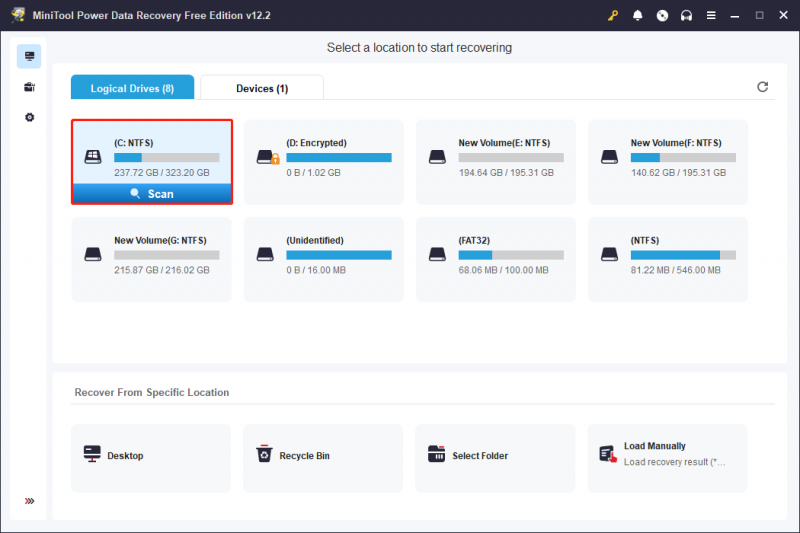

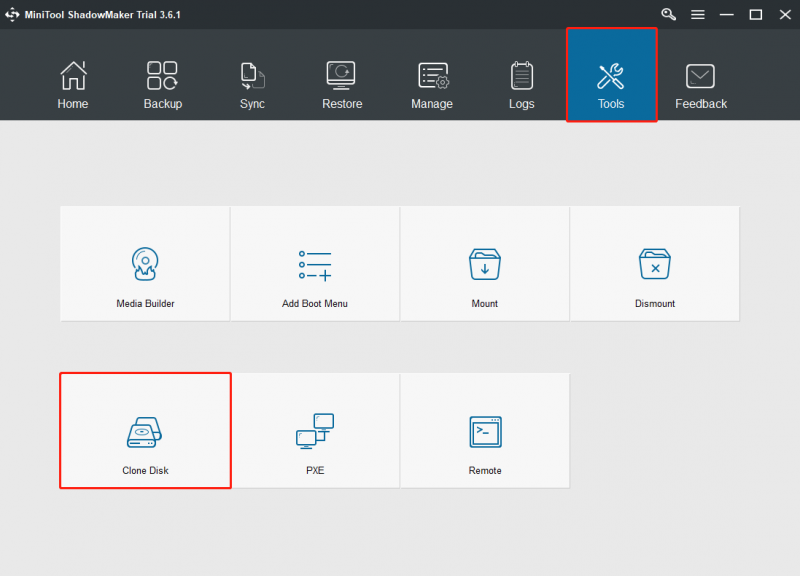

Gdy te wirusy dostaną się do twojego komputera, prawdopodobnie uszkodzą twoje dane lub system i spowodują ogromne straty. W przypadku najgorszej rzeczy, zdecydowanie zaleca się wykonanie kopii zapasowej kluczowych danych przed nadejściem tego dnia. Dlatego będziesz potrzebować profesjonalnej i niezawodnej aplikacji do tworzenia kopii zapasowych plików, takiej jak MiniTool ShadowMaker.

MiniTool ShadowMaker umożliwia nie tylko tworzenie kopii zapasowych plików/folderów, systemów, partycji/woluminów, dysków twardych, ale także utwórz nośnik startowy do uruchomienia komputera po jego awarii z powodu infekcji złośliwym oprogramowaniem.

Werdykt

Wróćmy do System Center Endpoint Protection. Krótko mówiąc, jest to program antywirusowy, który zarządza zasadami ochrony przed złośliwym oprogramowaniem i programem Windows Defender. Będzie skanować, wykrywać i usuwać złośliwe oprogramowanie, oprogramowanie szpiegujące lub rootkity, a także monitorować aktywność komputera.

![Co to jest ESENT w Podglądzie zdarzeń i jak naprawić błąd ESENT? [Wiadomości o Mininarzędziu]](https://gov-civil-setubal.pt/img/minitool-news-center/31/what-is-esent-event-viewer.png)

![6 wskazówek, jak naprawić losowo wylogowany Facebook z 2021 r. [Wiadomości MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/68/6-tips-fix-facebook-logged-me-out-randomly-issue-2021.png)

![Jak naprawić sprawdzanie przeglądarki przed zablokowaniem [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/12/how-fix-checking-your-browser-before-accessing-stuck.png)

![Jak sprawdzić pełną specyfikację komputera w systemie Windows 10 na 5 sposobów [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/59/how-check-pc-full-specs-windows-10-5-ways.jpg)

![Komentarze YouTube nie ładują się, jak to naprawić? [Rozwiązany 2021]](https://gov-civil-setubal.pt/img/youtube/66/youtube-comments-not-loading.jpg)

![Jak samodzielnie sprawdzić wersję usług IIS w systemie Windows 10/8/7 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/15/how-check-iis-version-windows-10-8-7-yourself.png)

![Jeśli pojawi się komunikat „Kabel sieciowy odłączony”, oto, co należy zrobić [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/25/if-network-cable-unplugged-occurs.jpg)